El phishing se encarga de recopilar las contraseñas de los usuarios mediante la técnica denominada Password Harvesting. Para ello, comienzan enviando emails al correo electrónico suplantando la identidad de una organización conocida y reputada que aporte confianza. Dicho mail contendrá un enlace que al clicarlo redirecciona a una web falsificada donde solicitará que ingreses tus datos. Normalmente estos correos suelen utilizar el factor miedo instando al usuario a insertar sus datos bancarios si no se le caducará el servicio, por ejemplo.

Las webs falsificadas son muy difíciles de identificar, ya que el atacante suele usar toda la identidad e imagen corporativa para la configuración de los emails y poder perpetrar el engaño más fácilmente, de manera que la estética es completamente fiel a la de la compañía legítima.

Hay cuatro normas básicas para evitar en la medida de lo posible el phishing, como no hacer clic sobre enlaces en los correos e ingresar datos que dicha web ya debería de poseer. Verificar el protocolo de la web que ha de ser http, corroborar la legalidad y autoría del mail en caso de que se pidan datos importantes o que contenga información específica. Y por último, revisar cada cierto tiempo los sites donde se alojan nuestros datos más reveladores, como los datos económicos.

Estos ataques comenzaron en la década de los ’90 y fue a partir del año 2000 cuando se extendió peligrosamente, ya que el uso de Internet se diversificaba y la experiencia del usuario era mínima.

Hay otros ataques sinónimos del phishing, como el pharming, que consiste en atacar el servidor DNS y redireccionar el tráfico legítimo a una web falsificad. El pharming local que consiste en cambiar los datos del servidor DNS, ya que es más sencillo que acceder al hosting que, por lo general, tiene más seguridad que el usuario final. Vishing, en el que el usuario recibe un correo en el que al llamar a un número de teléfono se le pedirán datos confidenciales a través de llamadas telefónicas. Smishing, igual que el indicado anteriormente pero mediante mensajes de texto.

Posts relacionados

La red utiliza algoritmos y sistemas automatizados para detectar sitios web falsos o estafadores que traten de robar información personal de las personas pero hasta ahora no se le había ocurrido recurrir a la inteligencia humana directa.

Si un usuario sospecha que alguien le intenta estafar o le ha estafado mediante phishing (acción que consiste en engañar a personas para que den sus datos personales), Facebook ha habilitado un correo electrónico para que le envíen todos los detalles. La dirección es [email protected]. De este modo tiene a su disposición la colaboración de unos 900 millones de usuarios de la red social que pueden enviar informes detallados acerca de sus experiencias negativas en el sitio. De este modo se espera evitar nuevos ataques.

Graham Cluley, es consultor senior de tecnología de la firma Británica de seguridad Sophos. El año pasado publicaron que la Security Threat Report descubrió un gran crecimiento de la cantidad de ataques hacia los usuarios de redes sociales.

Cluley entonces afirmó: “El conocimiento de la gente con respecto al spam ha crecido. Ahora reconocen todas las señales de advertencia. Pero es más la gente que se deja engañar por los mensajes de spam enviados por sus “amigos” en sitios como Facebook, ya que tienen una posición de confianza…. Cuando la gente ha llegado hasta el final de un ataque de phishing , el criminal cibernético puede acceder a la información personal del usuario y utilizarla para enviar mensajes de correo electrónico muy convincentes para pedir favores, por ejemplo que se le envíe dinero, ya que el spammer pretende ser un “amigo” en problemas”.

Facebook ya ha aumentado su seguridad a través de un nuevo portal que ofrece soluciones web de cinco de las mayores firmas de seguridad en línea del mundo: McAfee, TrendMicro, Sophos, Microsoft y Symantec. Con este nuevo paso espera reforzar aún más la protección de sus usuarios.

Fuente: http://www.zonavirus.com/noticias/2012/facebook-busca-estafadores-a-traves-de-usuarios.asp

Posts relacionados

Ahora bien, ¿cuáles son los mecanismos por los que nuestro ordenador podría infectarse más fácilmente? Las plataformas donde se intercambian archivos, tipo Torrent o P2P, suelen ser vías perfectas para la difusión de virus y malware. Sin embargo, el porcentaje de infecciones que se realizan a través de estos sitios es mucho menor del que pensamos. Por otra parte, la mitad de los usuarios creen que el correo es la principal vía de entrada de malware. En el siglo pasado, era muy común recibir archivos infectados a través del correo pero los servidores han reforzado la seguridad antispam y los delincuentes cibernéticos han optado por otras plataformas para acceder a nuestros ordenadores, como pueden ser las redes sociales: Facebook, Twitter, Tuenti, etc. También existe una amenaza constituida por páginas web que solo necesitan ser visitadas una vez para infectar al PC. Esta práctica se realiza a través de descargas ‘invisibles’ o silenciosas que se producen automáticamente cuando accedemos a determinadas webs maliciosas.

Otro de los mitos que circulan por el mundo digital es que las páginas con contenido pornográfico son las más peligrosas. Probablemente, esta afirmación sea la que más se aleje de la realidad, pues la industria del porno es una de las más rentables y los dueños de tales webs dedican cada vez más esfuerzos a conseguir que funcionen perfectamente, de forma que los contenidos puedan ser visionados sin problemas y no sean una amenaza para la seguridad de los usuarios. Por ello, estas webs suelen encargar su mantenimiento a profesionales, por lo que la mayor parte de las veces son mucho más seguras que las páginas amateur que cualquiera puede crear.

En definitiva, se aconseja que tengamos nuestros navegadores actualizados, borremos el caché y las cookies a menudo, así como el historial de navegación y no olvidemos hacer un análisis del sistema con nuestro antivirus de forma regular.

Posts relacionados

Los más de 100 millones de usuarios de MacOSX que existen en el mundo deben estar más alerta que nunca, procurar mantener su software actualizado, utilizar lo menos posible la cuenta de administrador y elegir muy bien los navegadores para asegurar que tengan un filtro antispam.

Para evitar los ataques de phishing, lo mejor es utilizar un gestor de contraseñas y desactivar las herramientas IPv6, AirPort o Bluetooth cuando no se estén usando. El Adobe Reader en una versión superior a la 10 incorpora una seguridad mucho mayor, por lo que se recomienda tenerlo actualizado también.

Es evidente que la compañía Apple tiene mucha menos experiencia que Microsoft en cuestiones de seguridad, pues los ordenadores Mac no se han visto afectados de forma masiva como hasta ahora. Sin embargo, hace ya años que los hackers vulneran programas para dispositivos Apple en los concursos. La única diferencia es que hacerlo es ahora rentable y, por lo tanto, la amenaza crece cada día.

Posts relacionados

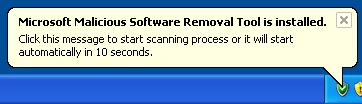

Microsoft Malicious Software Removal Tool is installed. Click this message to start scanning process or it will start automatically in 10 seconds.

FakePowaw.b. Primera muestra de ataque

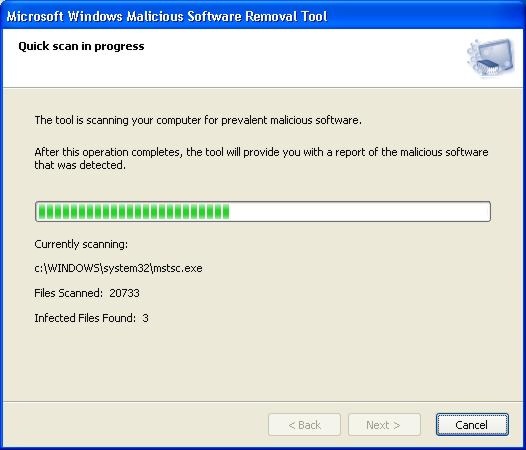

Si se realiza el clic o si se agotan los 10 segundos que muestra la pantalla, el siguiente pop-up aparecerá, simulando que realiza operaciones de análisis en el ordenador atacado. Decimos simulando por que el análisis no se lleva a cabo en realidad.

Quick scan in progress. The tool is scanning your computer for prevalent malicious software.

FakePowaw.b Segundo pantallazo

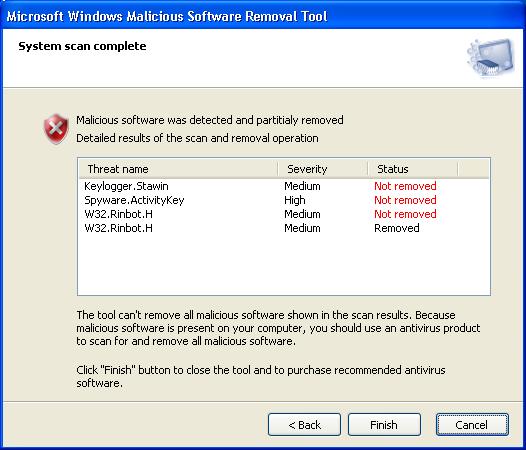

El falso antisoftware malicioso FakePowav.B “encuentra” una serie de infecciones en el equipo atacado:

- Kelogger.Stawin

- Spyware.ActivityKey

- W32.Rinbot.H

- W32.Rinbot.H

FakePowaw.b Pantallazo3

Y te “incita” a adquirir un antivirus con el siguiente mensaje:

The tool can’t remove all malicious software shown in the scan results. Because malicious software is present on your computer, you should use an antivirus product to scan for and remove all malicious software.

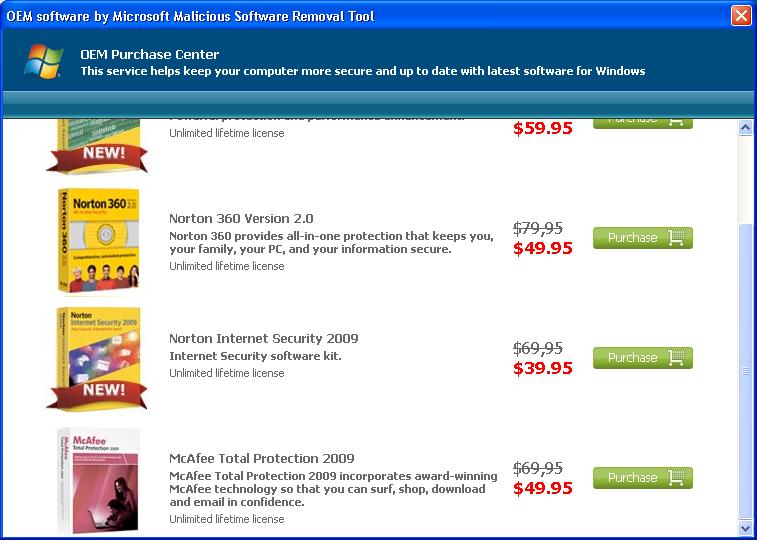

Mostrando una ventana donde podrás “comprar” los softwares de antivirus mas famosos del mercado: Norton, McAfee,…

OEM Purchase Center. This service helps keep your computer more secure and up to date with latest software for Windows.

FakePowaw.b Pantallazo de compra

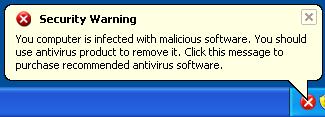

Puedes cerrar la ventana sin comprar, pero aparecerá una burbuja en la barra de tareas inferior donde aparece el siguiente texto:

Security warning. Your computer is infected with malicious software. You should use antivirus product to remove it. Click this message to purchase recommended antivirus software.

FakePowaw.b Burbuja remanente

Sin embargo, en caso de que el atacado sea incauto y se dirija a la compra del software de antivirus, la web que se abrirá será oem-micro-store.com

El troyano FakePowav.B se mostrará con la siguiente pantalla, donde imitará al Windows Security Center, y le mostrará como si el antivirus, la protección contra virus estuviera deshabilitada.

Como saber si se está infectado con el FakePowav.B. ¿Como saber si tienes el FakePowav.B?

En caso de que aparezcan en tu ordenador los siguientes ficheros:

- Carpeta de Archivos de programas\MalwareRemoval\MalwareRemoval.exe

- Carpeta de Archivos de programas\MalwareRemoval\Security Center.exe

- X:\Windows\Profiles\{nombre de usuario}\Application Data\1\spl.ini

- X:\Windows\Profiles\{nombre de usuario}\Application Data\MalwareRemoval\MalwareRemoval.ini

En caso de manejar otros Windows como el NT, la carpeta de Archivos de Programas podría ser C:\Program Files y en el caso de la carpeta de Application Data C:\WINNT\Profiles\{nombre de usuario}\Application Data

En caso de manejar windows 2000, XP o Server 2003, la carpeta de Aplication Data sería C:\Documents and Settings\{nombre de usuario}\Local Settings\Application Data

Como eliminar y quitar el FakePowav.B

Para eliminar el FakePowav.B intente restaurar el sistema a una fecha anterior a la infección, a un punto de restauración anterior, en caso de que sepa cuando fué infectado. Recuerde que esto también afectará a los programas y ficheros que usted haya podido modificar, crear o instalar a posteriori de la fecha de restauración.

En caso de que no funcione o no pueda restaurar el sistema, para quitar el FakePowav.B pruebe lo siguiente:

- Desactivar temporalmente la Restauración del Sistema.

- Reiniciar el ordenador a Modo a Prueba de Fallos.

- Con un antivirus actualizado, borre y ataque todos los archivos infectados.

- Elimine los archivos explicados en ¿Como saber si está infectado?

- En caso de no poder eliminar el virus por estar en ejecución, abra el Administrador de Tareas y detenga el nombre del Proceso que esté trabajando en ese momento activo por el virus y vuelva al paso numero 4.

- Edite el registro y elimine los parámetros explicados en ¿Como saber si está infectado?

- Eliminar archivos temporales

- Reiniciar el ordenador

Fuente: Microsoft(+)