El pentesting o prueba de penetración es un tipo de ataque informático a sistemas y redes con la intención de encontrar posibles vulnerabilidades o debilidades de seguridad para luego corregirlos y así evitar que otros atacantes con malas intenciones no los puedan aprovechar de forma sencilla. Normalmente se le suele hacer a empresas y organizaciones, pero también puedes hacerlo en el ámbito doméstico para comprobar tu propia seguridad.

Para hacer este tipo de pruebas de penetración necesitarás una serie de herramientas de pentesting que te van a ayudar a automatizar el trabajo. En esta guía podrás conocer algunas de las mejores herramientas, así como otras suites completas muy empleadas en este sector para tener todo lo que necesitas a mano.

¿Qué es exactamente el pentesting?

Una prueba de penetración o pentest, como ya he comentado antes, es un ciberataque simulado contra un objetivo. Así los hackers éticos o profesionales de la seguridad pueden poner de manifiesto las vulnerabilidades y debilidades de software, redes, hardware, y también de las personas median técnicas como la ingeniería social.

Una vez realizada la auditoría de seguridad, se realiza un completo informe sobre todos los puntos débiles para que sean corregidos. La corrección puede ser a cargo de la propia empresa que realiza la auditoría de seguridad o a otra tercera.

Por lo general, es la empresa que contrata a los expertos en seguridad o pentesters la que determina los límites del ataque. Por ello, se firmará un contrato previo entre ambas partes para cumplir ciertas clausulas de confidencialidad, límites, etc.

Herramientas

Ahora bien, para poder realizar pentesting, necesitas una serie de herramientas. Existen cientos de ellas, aunque se pueden destacar algunas como:

- nmap: es un escáner de puertos muy poderoso, que además puede tener muchas más funciones extra, como detectar el sistema operativo al que se está atacando, versiones del software de los servicios, puertos abiertos, y un largo etc. Su complejidad lo hace complicado a la hora de usarlo, pero es una de las mejores herramientas de trabajo. Además, cuenta con una GUI si no te gusta trabajar con comandos llamada Zenmap.

- Shodan: es una especie de Google, pero del IoT. Es decir, un motor de búsqueda de dispositivos conectados. Puede usarse para escanear y detectar dispositivos vulnerables.

- W3AF: es un escáner para detectar problemas de seguridad en las aplicaciones web. Esta herramienta de código abierto podrá determinar si las web apps tienen vulnerabilidades, proporcionando un informe completo para pruebas de pentesting.

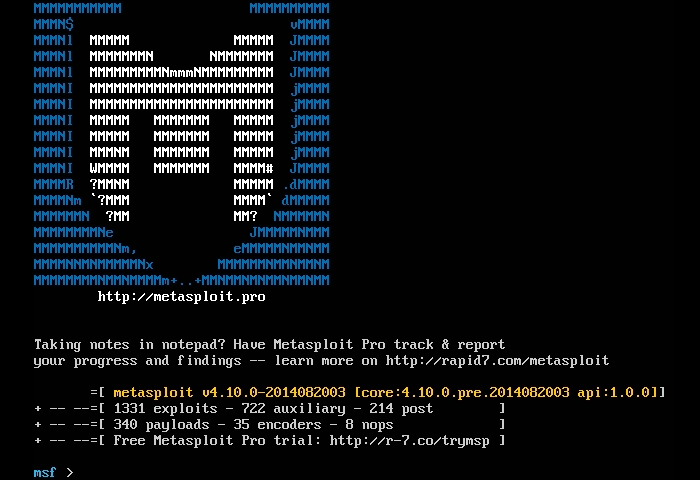

- Metasploit: otra de las grandes herramientas para pentesting, de hecho, es el framework más usado. Esta suite de Rapid7 tiene multitud de exploits listos para usarlos para aprovechar las vulnerabilidades conocidas y así tener acceso a sistemas, poder hacer escalada de privilegios, etc.

- Wireshark: es un sniffer o analizador del tráfico de red. Con él podrás analizar redes, conexiones, captar paquetes, etc. Admite cientos de protocolos diferentes de TCP/IP, el análisis lo hace en tiempo real, y tiene soporte de descifrado para muchos protocolos.

- John The Ripper: es u clásico, pero no pasa de moda. Es una herramienta para descifrar contraseñas. Además de jtr, también tienes otras opciones con capacidad para usar las capacidades de cómputo de la GPU como Hashcat. Si la contraseña es segura no se podría descifrar, en otros casos podría tardar días, semanas o meses. Pero si la contraseña no es demasiado segura, podrás tenerla en segundos o minutos. De lo contrario, tendrías que probar otras opciones como ataques por fuerza bruta, por diccionario, tablas Rainbow, etc.

- Hydra: como complemento a la anterior, tienes esta otra herramienta capaz de usar diferentes ataques por fuerza bruta contra protocolos como SSH, FTP, IMPA, IRC, RDP, etc.

- Burp Suite: es una herramienta de pentesting de pago, aunque hay una Community Edition gratis. En este caso es un escáner de vulnerabilidades para detectar problemas de seguridad en el software. También tienes una alternativa gratis llamada Nessus e igualmente poderosa.

- SQLMap: es una herramienta de inyección SQL para poder detectar vulnerabilidades en las bases de datos. Con esta herramientas podrás penetrar en algunos servicios de servidores.

- Aircrack-NG: podrás auditar tu WiFi o el de otra persona con esta herramienta. Es libre y gratuita, y puede descifrar contraseñas WiFi para acceder a ellas usando vulnerabilidades como contraseñas débiles y protocolos de cifrado obsoletos. Es una de las más empleadas para robar el WiFi al vecino.

- SET (Social-Engineer Toolkit): cuando un sistema es seguro, te ayudará tener una herramienta como SET para ir a por el eslabón más débil: los usuarios. Como su nombre indica, es un kit de herramientas para ingeniería social.

Distribuciones GNU/Linux para ethical hacking y pentesting

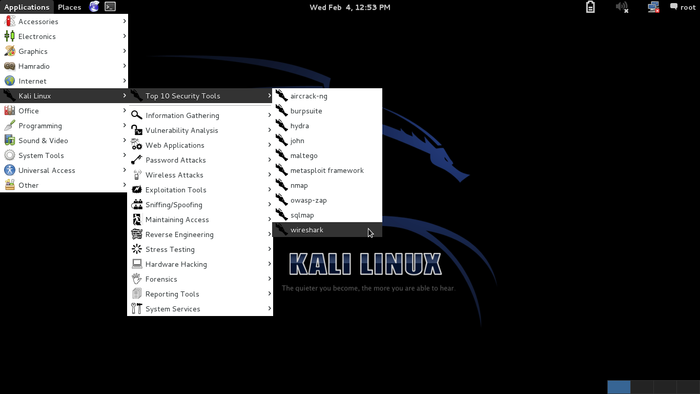

Pero si lo que buscas es una completa suite donde tengas todas las anteriores herramientas y más, entonces lo mejor es que uses distribuciones GNU/Linux que ya vienen con packs de centenares o miles de esas herramientas preinstaladas. Además, estas distros se pueden ejecutar en modo Live, por lo que no tendrás que instalar en la máquina. Tan solo usarlas desde un USB en el equipo o red a auditar y listo.

Entre las distros más populares para auditorías de seguridad están:

- Kali Linux: es la distro más usada para pentesting, basada en Debian y con un sin fin de herramientas de todo tipo. Está desarrollada por Offensive Security.

- Parrot Security OS: se ha convertido en otra de las alternativas favoritas para Kali. Frozenbox Network es quien está detrás de este proyecto.

- BackBox: en este caso también integra gran cantidad de herramientas preinstaladas para pentesting y se basa en Ubuntu.

- BlackArch: otra distro especialmente diseñada para pentesting y con gran cantidad de tools. En este caso basada en Arch Linux.

- Pentoo: Pentesting+Gentoo… como su nombre indica, es una distro Gentoo con herramientas para pentesting.

- Bugtraq: otra opción con bastantes apps para pentesting, forense y labs.

- CAINE: otra de las especializadas, en este caso también en el campo forense. Son las siglas de Computer Aided Investigative Enviroment.

- Samurai Web Testing Framework: una distro basada en Ubuntu y con herramientas dirigidas a auditorías web.

- Santoku: distro orientada al pentesting y forensía en dispositivos móviles.

- WifiSlax: un proyecto con sabor español y con multitud de herramientas para auditorías en redes WiFi. Por supuesto, como estás imaginando, está basada en Slackware.