Es probable que estés infectado con el virus Drive.bat si estás leyendo una guía como ésta. Este troyano está afectando a gran cantidad de sistemas operativos Windows y sus usuarios. El problema es que al ir dirigido contra los archivos, Drive.bat los deja inservibles, y por tanto, los usuarios pierden la información incluso en redes heterogéneas donde conviven varios sistemas operativos diferentes a los que este malware no afecta.

Este troyano puede entrar en tu equipo a través de anuncios maliciosos que encuentras en ciertas páginas webs sospechosas, mediante correo Spam con archivos adjuntos tipo drive.zip, instalación de drivers desde fuentes no fiables, e incluso instalando ciertos paquetes de software gratuitos descargados desde fuentes poco fiables. Es decir, más o menos los vectores de ataque o métodos de infección típicos.

¿Qué es el Drive bat?

Como ya he adelantado, Drive.bat es un troyano que afecta a los datos. Se liberó hace unos años, y desde 2004 se ha ido expandiendo por la red y cada vez afecta a más equipos con sistema operativo Microsoft Windows. Aunque una vez daña los datos, estos datos no se pueden recuperar desde otros sistemas operativos. Así que, especialmente si tienes redes heterogéneas como Samba, un servidor de archivos de cualquier tipo, etc., hay que tomarlo en serio aunque no afecte directamente a tu sistema Linux, etc.

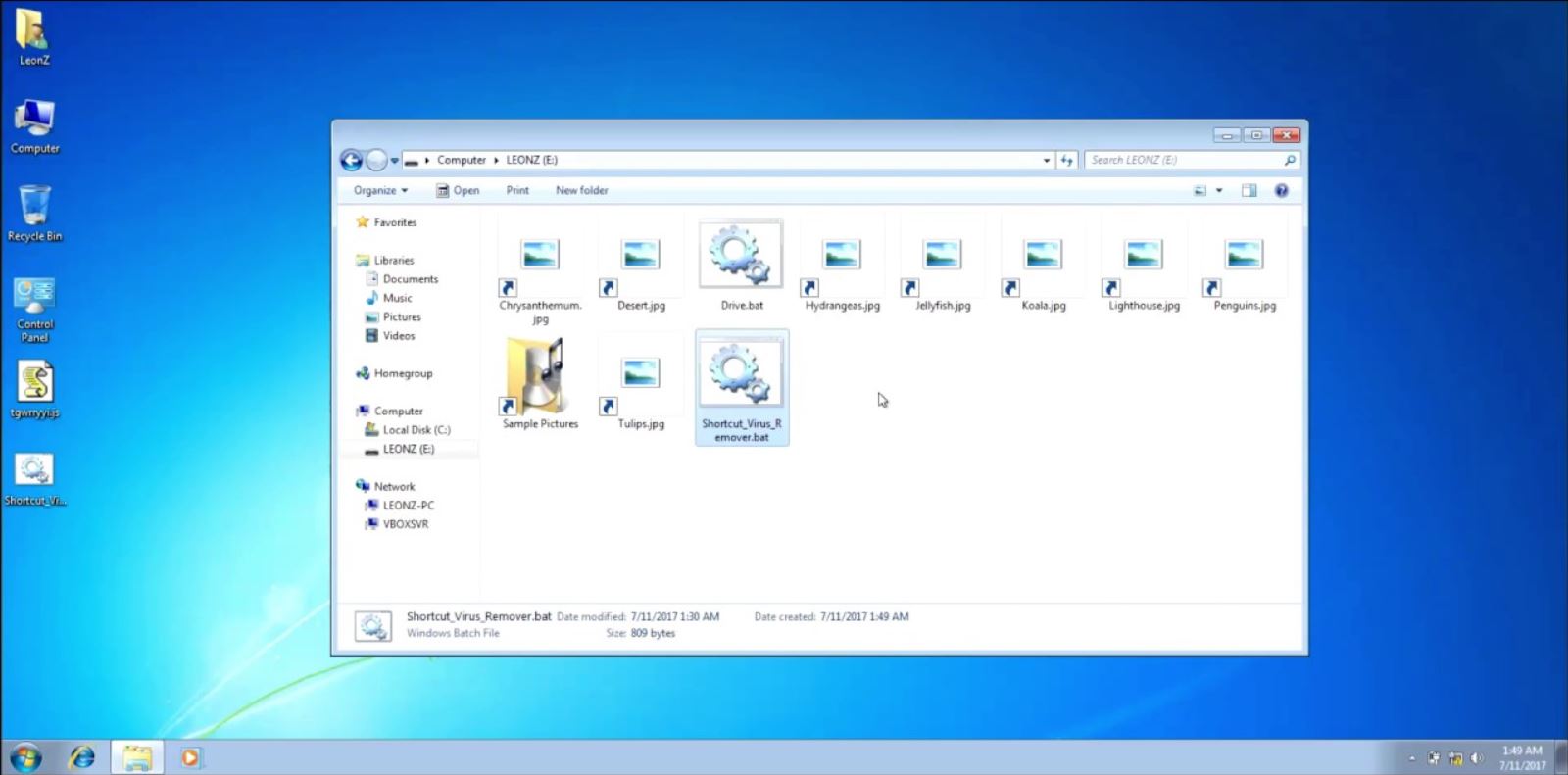

Drive.bat puede acabar con los datos corrompiéndolos y haciéndolos completamente inútiles en unidades como los discos duros locales, tarjetas de memoria tipo SD, cualquier disco duro o pendrive USB, etc. Una vez ha infectado el medio, todos los archivos que contenía y sus carpetas quedarán transformadas en simples accesos directos. Nada de lo que hay se puede leer.

Si nos lees de forma frecuente, recordarás otro tipo de malware muy similar a éste como era el famoso manuel.doc. En ese caso los daños eran similares a los de Drive.bat. Los síntomas pueden ser similares, por eso te recomiendo leer esta otra guía para descartar las posibles infecciones que causan estragos a tus datos…

Su peligrosidad es ALTA. El motivo en este caso no es que espíe credenciales o datos sensibles, sino que simplemente destruye tus datos. Eso puede llevar a pérdidas muy importantes de archivos muy valiosos, especialmente si al que afecta es a un equipo de una empresa, etc. ¡Y ojo! Porque algunos experto aseguran que en un futuro se podría modificar este código para que actúe también como un backdoor o puerta trasera…

¿Cómo prevenir el Drive Bat?

Fuentes fiables

Siempre debes instalar software de fuentes de confianza como las tiendas de apps propias del sistema operativo (App Store, Play Store, Software Ubuntu, Microsoft Store,…) o desde la web oficial del desarrollador del software que buscas. Por ejemplo, si deseas instalar Firefox y Acrobat Reader debes descargar desde la página oficial del proyecto de Mozilla y desde la web oficial de Adobe. Si usas fuentes desconocidas como Softonic, Download.com, Soft32.com, cnet.com, sitios similares a éste o webs dudosas, puede que lo que te descargues no sea exáctamente el programa. O si lo es, puede que su instalador o alguno de sus archivos esté modificado para infectarte. Esta recomendación también sirve para los controladores y drivers, que siempre debes descargarlos desde las webs oficiales.Evita software pirata

El software pirata se descarga desde webs poco seguras, además de que pueden contener programas Keygen o Cracks que podrían contener código malicioso e infectar tu sistema. Por tanto, usar software pirata es otra de las formas de infectarse de malware.Medios extraíbles conocidos

Especialmente los pendrives se han convertido en otra fuente de malware bastante común. No solo porque pueden estar infectados y poder transmitir la infección de un ordenador a otro, sino porque son una herramienta que es usada por los ciberdelincuentes para infectar redes y sistemas. Por ejemplo, en ocasiones los dejan aparentemente «abandonados» para que la víctima caiga en la trampa y lo conecte a su equipo para ver qué contiene.Contar con un buen programa antivirus y tenerlo actualizado

Los antivirus no son garantía de que no te infectes, pero si dispones de uno bueno, con una base de firmas actualizada, será menos probable que te puedas infectar. En nuestra guía sobre los mejores antivirus tienes algunas recomendaciones (Mejores antivirus para Android / Windows).Mantente actualizado

Tanto el sistema operativo Windows/macOS/Linux/etc como el resto de software que tienes instalado. Eso puede parchear muchas vulnerabilidades que pueden ser explotadas para infectar, robar información, o escalar privilegios en el sistema.Ignora emails sospechosos

El correo es otra fuente popular de contagio, especialmente de ransomware. Puede que te encuentres con correos electrónicos de Correos, de Endesa, de un banco, o de Hacienda, con archivos adjuntos. Los mensajes suelen alarmar al usuario para que descargue el archivo adjunto y así infectarlo. Estas entidades no suelen enviar emails con adjuntos, usan otras vías, por tanto sospecha. Por ejemplo, hace un tiempo me llegó un email de una tal Patricia que me decía que tenía varias facturas sin pagar, y que para evitar una sanción fiscal debía de abonar ya los pagos. Me adjuntaba un supuesto PDF con las facturas, y tenía extensión .pdf.iso. Algo muy muy sospechoso. Debes eliminar estos emails y nunca descargar los adjuntos.Navegación segura

Configura adecuadamente tu navegador web para evitar ciertos pop-ups, y otras amenazas. Navegar con un navegador con una buena política de seguridad, privacidad y anonimato, que elimine cookies, etc., puede ser una ayuda extra para todo lo anterior. No obstante, el usuario puede ser el problema si navega por páginas webs no seguras HTTP en vez de certificadas HTTS, o donde hay anuncios y ventanas emergentes que te incitan a descargar supuestas soluciones, etc.Redes seguras

Siempre debes conectarte a redes seguras, y eso incluye tanto redes cableadas, WiFi, y también otras tecnologías de conexión como Bluetooth. Siempre que no necesites estas redes debes desactivar en la configuración de tu sistema. Eso evitará que puedan ser aprovechadas por terceros malintencionados. Las redes WiFi abiertas (desprotegidas sin contraseña) o públicas son otro gran problema para la seguridad que deberías evitar.Backups o copias de seguridad

No debería hacer falta recordar la importancia de realizar backups o copias de seguridad periódicas. La frecuencia de las copias de seguridad debería ser directamente proporcional al valor de los datos que manejas. Si tienes datos o archivos muy importantes, deberían ser mucho más frecuentes. Así evitarás que un fallo técnico, malware (especialmente ransomware), etc., pueda dejarte sin esos valiosos datos. Las copias de seguridad deberían estar bien documentadas o etiquetadas con la fecha en la que se hicieron, además de estar en medios lo más seguros posibles. Es decir, medios extraíbles fiables y robustos, como memorias USB, etc. Los medios ópticos no son demasiado recomendables debido a que se pueden deteriorar o rayar con facilidad. Si estos consejos llegan tarde y ya estás infectado, sigue los pasos de nuestras guías para poder librarte de todo ese malware que tanto te molesta.Cómo eliminar Drive.bat y recuperar el acceso a tus archivos

Mediante herramientas gráficas

- Entrar en modo seguro

Es muy posible que el malware Drive.bat haya inutilizado tus antivirus. Por tanto, puede que necesites iniciar en modo seguro tu Windows. No obstante, si quieres evitar estos pasos, puedes ir directamente al paso 2 para probar si funciona sin modo seguro.

Para equipos con Windows XP, Vista, y 7:

- Ve a Inicio, luego pulsa en Apagar, Reiniciar y acepta para que el sistema se reinicie.

- Cuando el equipo se inicie, antes de que aparezca el logo de Windows, pulsa repetidas veces las tecla F8, hasta que te aparezca la ventana de opciones avanzadas.

- Ahora, en esta pantalla tendrás un menú con varias opciones entre las que escoger. Selecciona Modo Seguro con Funciones de Red.

Para equipos con Windows 8, 8.1 y 10:

- Ve a Inicio, y pulsa el botón Reinicio a la vez que pulsas la tecla Shift (es decir, la tecla de mayúsculas).

- Ahora en el menú que aparece, ve a Solución de problemas (Troubleshoot), luego a Opciones Avanzadas (Advanced Options), y Configuración de Inicio (Startup Settings) y pulsa Reiniciar (Reset).

- Ahora iniciará pero te mostrará un menú antes de cargar Windows. En él debes seleccionar la opción de Modo Seguro con Funciones de Red (Enable Safe Mode with Networking).

- Eliminar el virus con una herramienta antimalware

Ahora, tanto si has usado el método del modo seguro como si estás en una sesión normal, deberás hace lo siguiente:

- Ve a Este Equipo (anteriormente Mi PC), luego haz clic derecho en el dispositivo afectado por el troyano. Si tienes varios, deberás repetir estos pasos para cada uno de ellos…

- Selecciona Analizar en busca de virus. Normalmente los antivirus que tienes instalados tendrán este tipo de opciones en el menú. Si no es así puedes usar Windows Defender o instalar y usar Reimage, etc.

- Dentro es probable que te muestre opciones para el análisis, debe ser profundo en las unidades afectadas.

- Una vez acabado, debería haber detectado este malware y acabado con él. Si no es así, intenta probar otras herramientas antimalware adicionales o pasa al método 2.

También puedes usar el modo texto

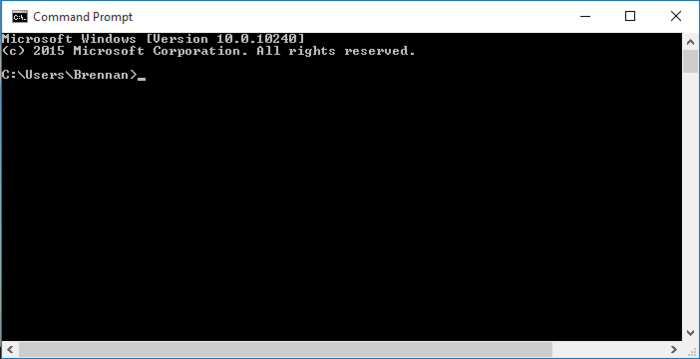

Para este segundo método, no hará falta iniciar en modo seguro, pero sí trabajar en el Símbolo del Sistema o CMD:

- Ve a Inicio o busca CMD.exe. Haz clic sobre él con el botón derecho y ejecútalo como Administrador. Es muy importante hacer esto y no ejecutarlo como un usuario sin privilegios. También serviría si tienes PowerShell en tu versión de Windows en vez de CMD o Simbolo del sistema, en cualquier caso es válido…

- Luego escribe la letra de la unidad de almacenamiento afectada. Por ejemplo, si el pendrive infectado es el F:, entonces escribe E y pulsa ENTER.

- Ahora debes ver que el prompt que antes ponía C:> ahora ha cambiado a F:>, eso quiere decir que estás dentro de dicha unidad USB. Ahora debes escribir este comando sin comillas «del *.lnk» y pulsar ENTER.

- Eso elimina todos los archivos de enlaces .lnk que haya en dicha unidad. Luego ejecuta este otro comando sin comillas «attrib -s -r -h *.* /s.d/l/» y pulsa ENTER.

Ahora, puedes abrir desde el explorador gráfico la unidad y comprobar que todo esté recuperado.